Buhti勒索软件运营对Windows和Linux系统发动攻击

关键要点

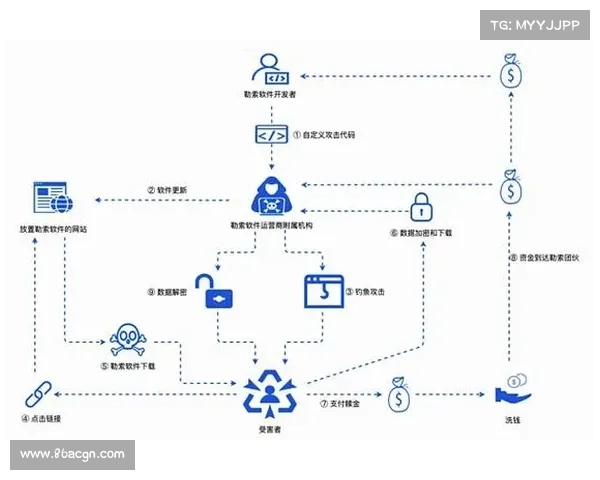

Blacktail的Buhti勒索软件利用泄露的LockBit和Babuk源代码进行攻击。Windows系统会出现文件加密,后缀名为“buthi”,而Linux系统则使用Babuk源代码进行入侵。此运营还采用了Go语言编写的外泄工具和网络渗透技术。相关漏洞包括CVE202327350和CVE202247986。美国、中国、比利时、印度、爱沙尼亚、瑞士、西班牙、德国、埃塞俄比亚和英国的组织已遭受攻击。根据BleepingComputer的报道,Windows和Linux系统正受到Blacktail的Buhti勒索软件运营的攻击,该攻击使用了泄露的LockBit和Babuk勒索软件源代码。根据赛门铁克的Threat Hunter团队的报告,Blacktail在Windows系统上的攻击涉及使用Windows LockBit 30构建工具,这将会将文件加密为“buthi”后缀,而在Linux系统中则利用Babuk源代码的有效载荷。

尽管重复使用了泄露的勒索软件源代码,Blacktail的Buhti运营已经利用其自有的Go语言编写的外泄工具以及网络渗透技术,并在此基础上利用了PaperCut NG和MF远程代码执行漏洞CVE202327350及IBM Aspera Faspex漏洞CVE202247986,研究人员表示。

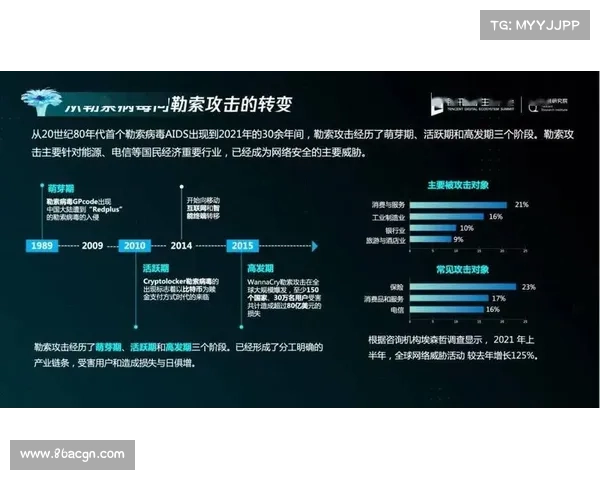

Kaspersky的研究员Marc Rivero指出,美国、中国、比利时、印度、爱沙尼亚、瑞士、西班牙、德国、埃塞俄比亚和英国的组织已经受到Buhti勒索软件攻击的影响,这表明Blacktail运营所带来的重大威胁。

快喵加速器苹果相关漏洞

漏洞名称漏洞编号影响平台PaperCut NG 和 MF远程代码执行漏洞CVE202327350Windows LinuxIBM Aspera Faspex漏洞CVE202247986Windows LinuxBuhti勒索软件的快速传播引起了全球范围内的普遍关注,组织需提高警惕并采取相应的防护措施。