AjinaBanker 木马攻击概述

关键要点

AjinaBanker 木马在中亚,尤其是乌兹别克斯坦针对银行用户进行攻击。攻击者使用了多种社会工程策略部署该木马,包括假冒银行、政府及公共事业应用。AjinaBanker 不仅窃取 SMS 消息,还获取用户的银行卡信息、PIN 码及电话号码。专家建议提高对可疑信息和下载的警惕,并采取安全措施。自11月以来,AjinaBanker 这种新型 Android 木马在中亚的银行用户中被用于窃取银行数据和双重身份验证代码,特别是在乌兹别克斯坦,相关报道来自 Hackread。

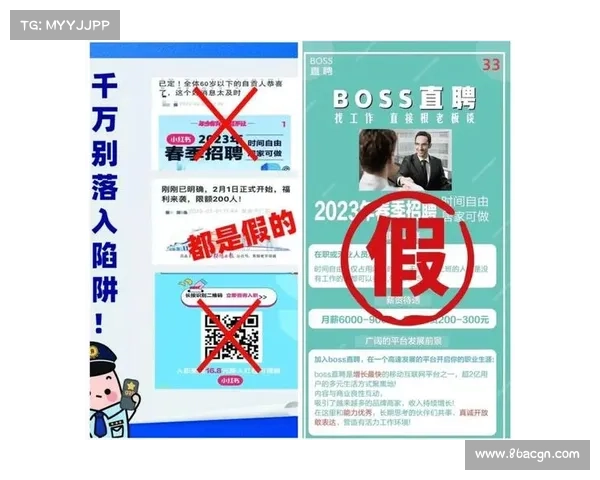

快喵加速器app集团研究机构 GroupIB 的一份报告指出,攻击者利用多种社会工程手段来传播 AjinaBanker,包括伪造的银行、政府及公共服务应用程序,以及通过 Telegram 散布的虚假促销链接。除了窃取 SMS 消息、SIM 卡详情及金融账户的 2FA 代码外,AjinaBanker 的新版本还能够提取用户的银行卡信息、PIN 码和电话号码。GroupIB 的研究人员还发现,该木马采用了联盟模式运作。

考虑到该类威胁的严重性,用户应加强对不明信息和下载内容的警惕,同时仔细审查应用程序的权限。iVerify 的联合创始人兼首席运营官 Rocky Cole 建议实施移动端检测和响应平台,以识别恶意 APK 和社会工程攻击。

以下是相关信息的摘要:

威胁类型影响建议措施AjinaBanker窃取银行数据及双重认证信息提高对可疑信息警惕,实施安全检测措施社会工程策略假冒应用和虚假促销链接审查应用权限,使用安全防护平台

威胁类型影响建议措施AjinaBanker窃取银行数据及双重认证信息提高对可疑信息警惕,实施安全检测措施社会工程策略假冒应用和虚假促销链接审查应用权限,使用安全防护平台提高警惕,采取有效措施是保护个人信息安全的关键。 Rocky Cole